> 爱游戏app官网入口-爱游戏app手机版官网 > 曝光台 > 正文

请尽快升级 苹果iphone/ipad被曝漏洞|苹果iphone|ipad被曝漏洞-爱游戏app官网入口

[摘要]jamf 威胁实验室近日发布博文,分享存在于 iphone 上的 coldinvite 漏洞,允许攻击者利用 ios 系统中的已知 coldintro 漏洞。

it之家 5 月 23 日消息,jamf 威胁实验室近日发布博文,分享存在于 iphone 上的 coldinvite 漏洞,允许攻击者利用 ios

系统中的已知 coldintro 漏洞。

安全研究人员 08tc3wbb 在分析 coldintro(追踪编号 cve-2022-32894,苹果已经于去年修复)漏洞的时候,发现了一些“有趣而神秘”的信息,最终发现了 coldinvite 漏洞(追踪编号 cve-2023-27930)。

苹果去年发布了 ios 15.6.1 更新,修复漏洞 coldintro 漏洞。coldintro 漏洞是从显示协处理器 (dcp) 引入恶意代码到 ap 内核;而本次发现的 coldinvite 漏洞是允许攻击者绕过 dcp,直接进入到 ap 内核。

攻击者虽然无法利用 coldintro 和 coldinvite 漏洞完全接管设备,但可以利用协处理器获取内核的读 / 写权限,从而侵入设备产生更大的破坏力。

it之家在此附上受影响的苹果产品列表如下:

coldintro: iphone 6s 及更新机型、ipad pro(所有机型)、ipad air 2 及更新机型、ipad 第 5 代及更新机型、ipad mini 4 及更新机型,以及安装了 ios 15.6(及旧版 ios)的 ipod touch(第 7 代)。

coldinvite:iphone 12(及后续机型),安装了 ios 14 至 16.4.1 版本。

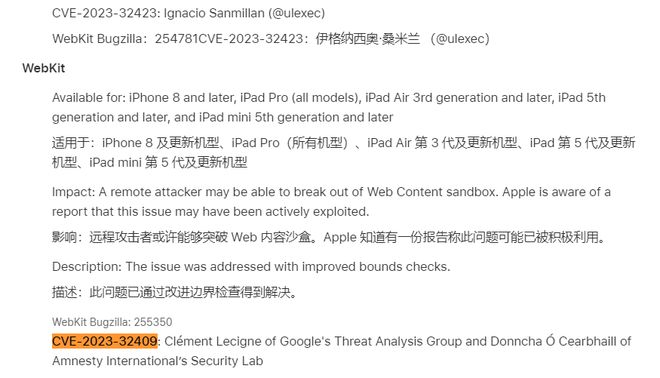

苹果日前发布的 ios / ipados16.5 更新已经修复了 coldinvite 漏洞(追踪编号 cve-2023-27930),推荐用户尽快升级。

编辑:齐少恒

相关热词搜索:

表达看法